Malwarebytes

Endpoint Security

Solution en local de détection et de remédiation des menaces avancées sur vos terminaux.

Afficher toutMalwarebytes Endpoint Security est une solution puissante qui regroupe l'ensemble de nos technologies de pointe en matière de protection et de suppression des malwares. Ce modèle de défense multicouche brise la chaîne d'attaque grâce à ses fonctionnalités de détection et suppression avancées des malwares, de blocage des sites Web malveillants et des ransomwares et de protection contre les exploits qui sont intégrées dans une solution unique.

Protection multivecteur

La protection multivecteur déploie une approche multicouche incluant des techniques de détection statiques et dynamiques pour assurer une protection sur toute la chaîne d'attaque contre tous les types de menaces, des virus classiques aux menaces avancées de demain.

Capacités de remédiation intégrées

Assurez-vous de pouvoir intervenir immédiatement en cas d'infection. Notre moteur de liaison propriétaire Linking Engine remédie complètement les infections dans leur globalité avec un impact minimal sur l'utilisateur final. Votre terminal est de nouveau en parfaite santé.

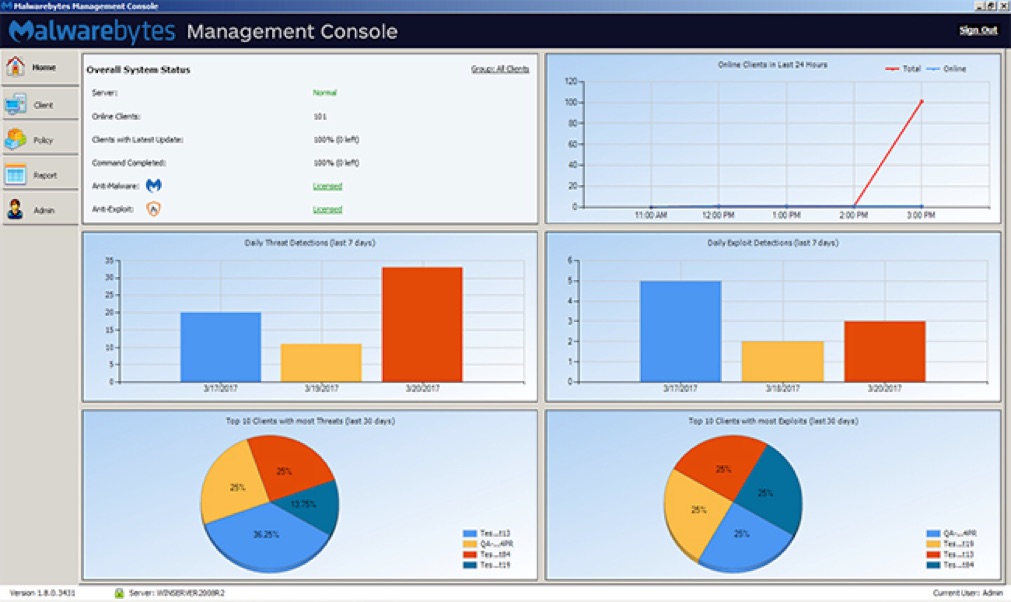

Malwarebytes Management Console

Notre console de gestion centralisée permet une gestion évolutive des terminaux grâce aux aperçus consolidés et au signalement des menaces.

Management Console en local : tableau de bord

Le tableau de bord principal présente une synthèse générale du statut des terminaux connectés et de l'activité récente.

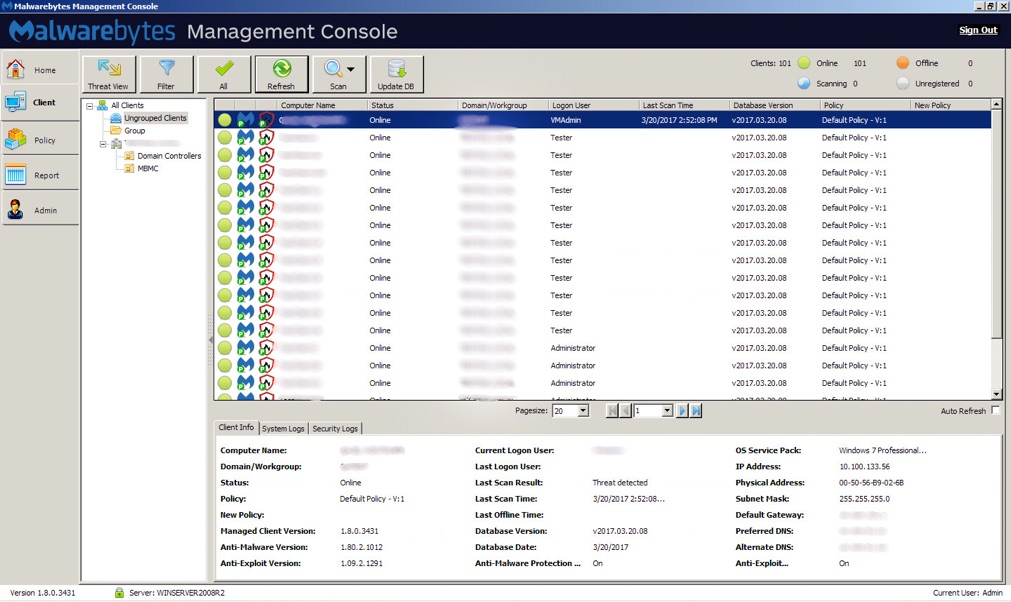

Malwarebytes Management Console : affichage des clients

Affichez tous les clients et leurs statuts.

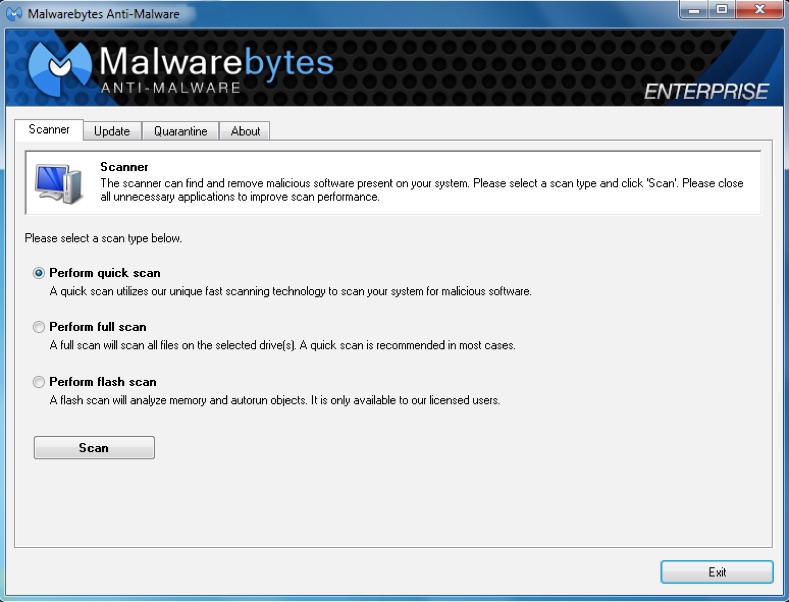

Agent Malwarebytes Anti-Malware

Agent Malwarebytes Anti-Malware au terminal.

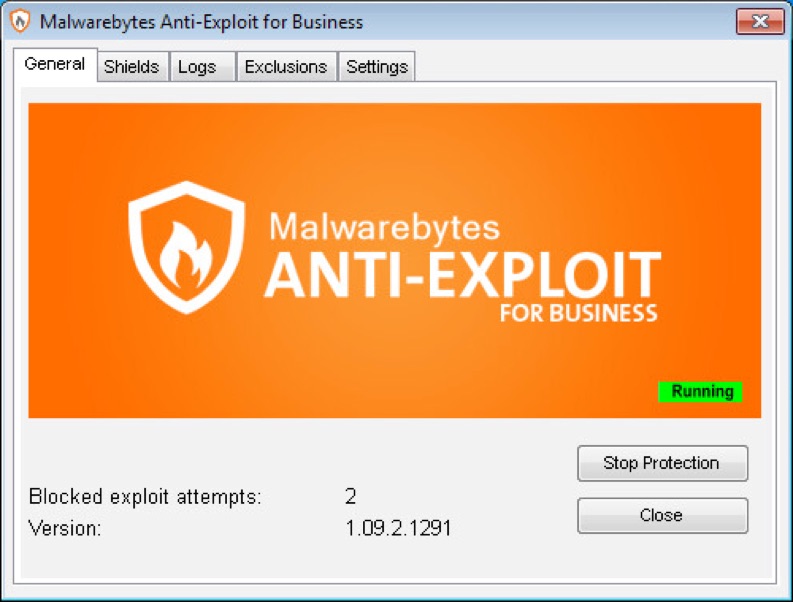

Agent Malwarebytes Anti-Exploit

Agent Malwarebytes Anti-Exploit au terminal.

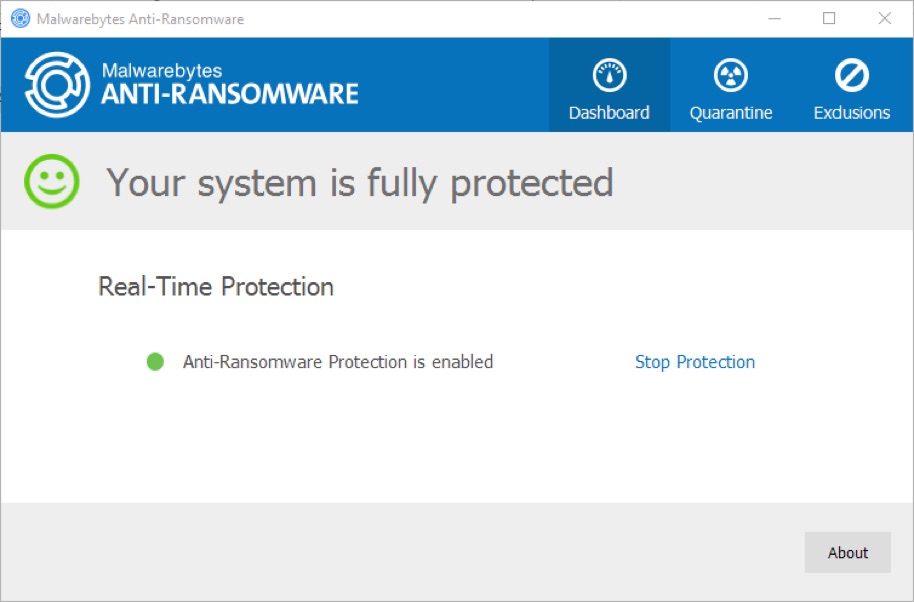

Agent Malwarebytes Anti-Ransomware

Agent Malwarebytes Anti-Ransomware au terminal.

Les technologies de Malwarebytes Endpoint Security

Sécurisation renforcée des applications

Réduit la surface de vulnérabilité, ce qui rend les terminaux plus résilients, et détecte de façon proactive les tentatives de collecte d'empreintes par les exploits avancés.

Protection Web

Empêche l'accès aux serveurs de contrôle et commande (C&C) et sites web malveillants.

Réduction des risques liés aux exploits

Détecte et bloque de façon proactive les tentatives visant à compromettre les vulnérabilités des applications et à exécuter du code à distance sur le terminal.

Comportement des applications

Assure un comportement normal des applications en empêchant leur exploitation dans le but d'infecter le terminal.

Analyse de la charge utile

Fait appel à des règles heuristiques et comportementales pour identifier des familles entières de malwares connus.

Atténuation des risques liés aux ransomwares

Fait appel à une technologie de surveillance des comportements indépendante des signatures pour détecter les ransomwares et les empêcher de chiffrer les fichiers.

Remédiation Linking Engine

Technologie de remédiation propriétaire indépendante des signatures qui identifie et élimine complètement tous les artefacts associés à la charge utile de la menace primaire.

Malwarebytes Management Console

Console de gestion en local permettant une gestion centralisée des règles et fournissant des tableaux de bord consolidés et des signalements de menaces. S'intègre et se synchronise avec Active Directory.